A partir de demain, des hackers du monde entier vont se réunir à Vancouver pour la conférence CanSecWest. Pendant deux jours, ils vont chercher à prendre le contrôle d'ordinateurs connectés à Internet en exploitant des failles de Chrome, de Safari, de Firefox ou encore d'Internet Explorer, ainsi que sur des smartphones (iPhone, BlackBerry, Nokia E62 et Droid).

A partir de demain, des hackers du monde entier vont se réunir à Vancouver pour la conférence CanSecWest. Pendant deux jours, ils vont chercher à prendre le contrôle d'ordinateurs connectés à Internet en exploitant des failles de Chrome, de Safari, de Firefox ou encore d'Internet Explorer, ainsi que sur des smartphones (iPhone, BlackBerry, Nokia E62 et Droid).Nous avons saisi cette occasion pour réaliser une longue interview avec Nicolas Seriot, sur un sujet ô combien sensible "Apple et la sécurité". Ingénieur logiciel, il a récemment publié un livre blanc portant sur l'iPhone et les données privées. Il a travaillé notamment pour Sen:te. et pour le HEIG-VD et s'apprête à rejoindre la banque Swissquote pour s'occuper du développement Cocoa Touch.

Dans cet entretien, il est question de la sécurité sur iPhone et sur Mac, des enjeux que cela représente, de la (non)communication d'Apple sur le sujet, du comportement des chercheurs en sécurité, ou encore de l'iPhone de Steve Jobs. Tout un programme…

En ce qui concerne Apple et la sécurité, on a souvent entendu ce discours : "pas de soucis à avoir pour le Mac, sa part de marché est confidentielle, les hackers préfèrent se concentrer sur Windows…". Quand on voit aujourd'hui, le succès de l'iPhone, on peut légitimement se faire du souci pour Apple à ce niveau, non ?

Tout à fait. On a à la fois un très large marché (des dizaines de millions d'iPhone / iPod touch), un système très récent, qui évolue très vite et est donc susceptible de contenir de nombreuses vulnérabilités, et puis d'importants vecteurs d'attaque potentiels : le réseau 3G, le web avec Safari Mobile, et enfin toutes les applications de l'App Store. Compte tenu du large marché, du nombre élevé de vulnérabilités, de la jeunesse du système et de la quantité d'informations personnelles accessibles par ces appareils mobiles, l'iPhone est une cible idéale pour les cybercriminels.

Justement, les cybercriminels s'intéressent-ils de manière générale aux smartphones ou font-ils de l'iPhone une priorité ?

Je continue de penser que, parmi les smartphones, les iPhone sont des cibles de choix. Les BlackBerry sont surtout utilisés dans des entreprises, où leur sécurité est gérée par un département IT. Les autres smartphones sont plutôt utilisés par des utilisateurs avec un background technique, et qui connaissent leurs fondamentaux en matière de sécurité.

L'iPhone relève vraiment de l'électronique grand public, et la gestion de sa sécurité est entièrement prise en charge par Apple. Du point de vue des utilisateurs d'iPhone, les intrusions et les vols de données sont alors pratiquement indétectables.

Dans l'esprit des utilisateurs sur ordinateur, les problèmes de sécurité sont souvent synonymes de virus. Vu le nombre d'informations vitales que contient un iPhone, ne faut-il pas craindre d'autres types d'attaques ?

Le principal danger sur un appareil mobile est en effet le vol d'informations personnelles ou confidentielles. Ces informations peuvent être utilisées pour usurper des identités, ou pour obtenir de nouveaux privilèges, par exemple l'accès à un réseau d'entreprise.

En même temps, certains objectent que ces risques existent déjà sur les ordinateurs traditionnels. C'est vrai. Mais la différence est que l'iPhone n'est pas un ordinateur traditionnel. La sécurité des données est entièrement gérée par Apple, et l'immense majorité des utilisateurs considèrent que les applications téléchargées sur l'App Store ne peuvent être malveillantes, puisque validées par Apple.

Or, il faut savoir que plusieurs applications ont déjà été approuvées puis retirées de l'App Store, car elles transmettaient des données personnelles à l'éditeur, à l'insu des utilisateurs.

Apple insiste sur le caractère "sécurisé" de l'App Store. Mais on l'a bien vu le système de validation est loin d'être infaillible… Que peut-elle faire pour améliorer son système ?

Essentiellement, certains fichiers ne devraient pas être lisibles, l'utilisateur devrait être averti lors de l'accès à des données sensibles, et avoir la possibilité de refuser ces accès.

Les vraies variables d'ajustement sont le time-to-market et surtout l'expérience utilisateur. Apple cherche à éviter que l'utilisateur doive gérer la sécurité lui-même (on sait que la majorité des gens en sont incapables) et que l'expérience soit dégradée par une multitude de pop-up et d'avertissements de sécurité.

Une solution envisageable serait que les développeurs associent une configuration de sécurité à chaque application. Par exemple, l'application XYZ peut lire le carnet d'adresses, mais ne peut pas y écrire, elle peut accéder à twitter.com, mais pas à d'autres URL, etc. Ce profil pourrait être généré automatiquement et validé lors des revues de l'App Store. Le profil serait ensuite résumé sur l'App Store.

Ainsi, la gestion de la sécurité ne serait pas transférée sur l'utilisateur, mais les risques seraient énormément réduits. Par exemple, un casse-brique n'a pas à aller écrire dans le carnet d'adresses.

D'un point de vue sécurité, l'absence du multi-taches n'est-elle pas une bonne chose ?

Vous avez raison, l'absence de multitâche - pour les applications de tierces parties - limite les possibilités d'un logiciel malveillant. Il suffit de penser à une application qui rapporterait votre position géographique en permanence et à votre insu pour s'en convaincre.

Maintenant, les éditeurs de solutions de sécurité réclament un accès au système de l'iPhone et la possibilité de laisser tourner leur code en tâche de fond. Ils en ont besoin pour pouvoir proposer des firewalls par exemple.

À mon avis, Apple a raison de ne pas autoriser ces accès. S'il le faisait, le remède risquerait d'être pire que le mal ; on pourrait craindre des ralentissements, mais aussi de nouvelles vulnérabilités.

Apple veut gérer lui-même la sécurité de l'iPhone. En allant au bout de cette logique, il doit fournir un système sécurisé d'origine, et ne pas placer les utilisateurs devant un choix improbable de solutions commerciales de sécurité dont personne ne connaît vraiment l'efficacité, et encore moins le grand public.

Quelles sont selon vous les bonnes habitudes qu'un utilisateur doit prendre ?

Il n'y a pas grand-chose que l'utilisateur puisse faire pour réduire les risques actuels. Tout au plus peut-il modifier ou supprimer son numéro de téléphone dans les réglages de l'iPhone, et réinitialiser certains caches comme le cache du clavier régulièrement. Ces informations sont en effet accessibles par n'importe quelle application.

L'utilisateur doit surtout être conscient des risques et agir en conséquence. Il doit savoir que ça n'est pas parce qu'une application est validée par Apple qu'elle est nécessairement innocente. Les utilisateurs qui ont des obligations légales ou réglementaires quant à la protection de données confidentielles (équipes médicales, avocats,banquiers, etc.) ont besoin de savoir exactement quelles informations peuvent être compromises.Apple s'en prend violemment au jailbreak par rapport à la sécurité notamment. A-t-elle raison d'agir ainsi ?

Il paraît en effet que Apple interdit à ses employés de jailbreaker leurs iPhone. Toutefois, Apple pourrait être beaucoup plus dure qu'elle ne l'est avec les jailbreakers. Elle pourrait par exemple supprimer leurs comptes iTunes ou même engager des poursuites dans certains pays.

Du point de vue de la sécurité, Apple a tout à fait raison de critiquer le jailbreak. Installer un logiciel qui n'a pas été validé par l'App Store sur un iPhone jailbreaké, c'est aussi dangereux que d'exécuter du code arbitraire sur son Mac avec les droits de root.

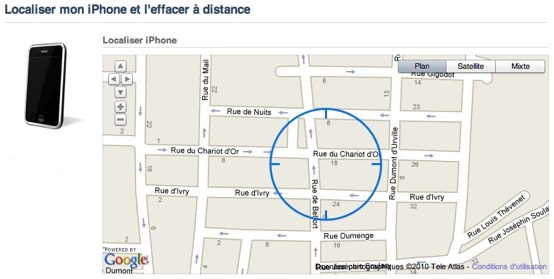

Toujours par rapport à l'iPhone, afin de sécuriser davantage l'iPhone, certaines fonctionnalités de MobileMe comme Localiser mon iPhone ne devraient-elles pas être gratuites ? Cela ne devrait pas être une obligation pour Apple en quelque sorte ?

On peut toujours déplorer que certains services payants ne soient pas gratuits. Maintenant, cela ne me choque pas qu'Apple vende des services en ligne à ceux qui le désirent. Disons même que je suis plutôt content que le compte MobileMe ne soit pas obligatoire.

En matière de sécurité, deux reproches sont très souvent faits à Apple : sa non-communication et son manque de réactivité. Ces reproches sont-ils vraiment valables ?

Apple, comme les autres éditeurs, communique une fois que les vulnérabilités sont corrigées.

Concernant sa réactivité, elle n'est pas pire que les autres. Elle dépend beaucoup du type de vulnérabilité. Il est plus facile de corriger un simple bogue qu'un problème de design ou d'architecture.

Beaucoup de spécialistes tirent la sonnette d'alarme par rapport aux problèmes de sécurité sur Mac. Est-ce une bonne chose ? Est-ce légitime ?

Je ne vois aucune raison d'être alarmiste. Mac OS X reste une plateforme peu exploitée.

Par rapport à d'autres systèmes, on pourrait déplorer l'utilisation de librairies ou composants open source parfois un peu anciens et pour lesquelles des exploits sont déjà publiés.

Pour le reste, la plateforme souffre des mêmes problèmes de sécurité que d'autres, à savoir la vulnérabilité au phishing comme vous l'avez mentionné, mais aussi celle qui consiste à faire exécuter du code malicieux par l'utilisateur.

Est-ce que vous êtes d'accord avec les propos de Charlie Miller qui affirme en substance que Mac OS X est "plus sûr, mais moins sécurisé" que Windows 7 ?

Charlie Miller a raison de distinguer "safety" et "security". Ça n'est pas parce qu'un système est plus facile à casser qu'un autre qu'il le sera plus dans la pratique. Charlie Miller a montré que les vulnérabilités exploitables étaient relativement nombreuses sur Mac OS X et sur l'iPhone, même si elles sont d'une manière générale peu exploitées.

La communauté des Mac users s'est longtemps gaussée des problèmes de sécurité de Windows, mais Microsoft a adapté ses processus il y a déjà plusieurs années. Aujourd'hui, le code produit par Microsoft est généralement plus robuste que le code produit par Apple. De plus, à peu près tout ce qui pouvait être facilement exploité a déjà été corrigé du côté Microsoft.

De plus en plus de chercheurs en sécurité s'expriment sur le Mac (ou l'iPhone) et la sécurité. Que recherchent-ils exactement ?

Les chercheurs en sécurité sont motivés par la science, la gloire et l'argent. Ils alternent en général les recherches personnelles, les conférences et les mandats.

La "sincérité" de la démarche se pose quand un hacker réussit à exploiter une vulnérabilité. Il peut alors la vendre ou la publier gratuitement, en informant le vendeur à l'avance ou pas. Il y a en ce moment un débat à ce propos, les hackers étant un peu fatigués de faire de l'assurance qualité gratuitement pour les éditeurs.

En fait, si les hackers cherchent à sensibiliser quelqu'un, c'est plus les éditeurs que les utilisateurs. C'est en effet à eux de sécuriser leurs processus de développement.

Les concours comme CanSecWest produisent une forme de mesure de la facilité d'exploitation des produits, utile pour les éditeurs comme pour les utilisateurs.

Apple a recruté deux trois grands noms ces derniers temps (Window Snyder, Ivan Krstić). A votre avis, Apple cherche-t-elle à passer à la vitesse supérieure à ce niveau là ?

Clairement, oui.

Toujours par rapport à la sécurité sur Mac, comment évolue la situation ? On a récemment fait un sondage qui montre que 80 % de nos lecteurs ne se servent que des outils fournis par Apple pour protéger leur ordinateur.

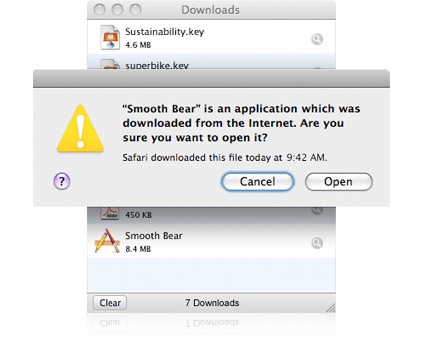

La situation évolue dans le bon sens ! Les dernières versions ont par exemple vu l'apparition du code signé, du principe de quarantaine pour les fichiers téléchargés et du sandbox, qui restreint l'accès de certains processus à certaines ressources. Les plug-ins Quick Look ne peuvent par exemple pas se connecter au réseau.

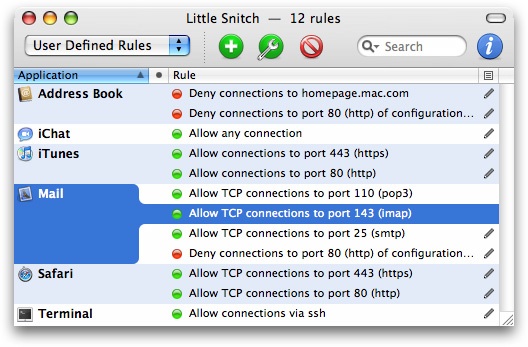

Je pense que l'utilisation du sandbox est amenée à se développer. Il faudrait qu'à l'avenir, on ait la possibilité d'exécuter un programme dans lequel on n’a pas confiance avec un jeu de permissions particulier (par exemple pas d'écriture sur le disque et pas d'accès au réseau). La base technique est là, elle est à peu près utilisable en ligne de commande, mais il manque un bon firewall applicatif basé sur le sandboxing.

Concernant les antivirus, je pense qu'ils ne servent à rien sur Mac OS X, dans la mesure où il n'existe pas de virus au sens strict. À la limite, un "antivirus" pourrait détecter un programme malicieux qu'il connaît à l'avance, ou empêcher de transmettre des fichiers .exe ou .doc infectés à des utilisateurs de Windows.

Il est certainement plus efficace de sensibiliser les utilisateurs aux risques qu'ils encourent (et font courir aux autres) en exécutant du code "non sûr". En effet, le moyen le plus simple de faire exécuter du code malicieux avec les droits d'un utilisateur donné n'est pas d'exploiter un buffer overflow ni d'écrire un "virus", mais sans doute de faire installer un économiseur d'écran à un utilisateur peu averti…

De même, beaucoup d'utilisateurs pourraient se laisser prendre par un programme malicieux visuellement semblable au module "Mise à jour de logiciels" de Mac OS X et qui demande le mot de passe administrateur.

Plus que les antivirus, les firewalls sortants tels que Little Snitch sont sans doute une bonne manière de se protéger.

Dans ce contexte, le développement de plateformes fermées telles que l'iPhone ou l'iPad est tout à fait intéressant. L'utilisateur n'est en effet plus administrateur du système. Peut-être est-ce une bonne solution pour le grand public, du point de vue de la sécurité de leurs données en tout cas.

C'est un point de détail qui amuse beaucoup de monde : Steve Jobs aurait toujours son iPhone en 3.1.2. Cela en dit long sur la problématique des mises à jour non ?

Pour quelqu'un avec autant de responsabilités que Steve Jobs, utiliser un système non patché est extrêmement dangereux. Il court le risque d'être victime d'une attaque ciblée.

En effet, un attaquant peut exécuter du code arbitraire avec les droits de root sur l'iPhone de Steve Jobs, pour peu qu'il réussisse à lui faire ouvrir un lien prédéterminé exploitant un bogue dans CoreAudio, bug patché dans iPhone OS 3.1.3. L'attaquant pourrait alors avoir accès à de nombreuses informations confidentielles sur Apple ou usurper l'identité de Jobs.

Si cette information est vraie, il est surprenant que personne dans l'organisation ne s'assure que les logiciels des dirigeants sont à jour.

Un exemple à ne pas suivre donc ?

Je suis toujours étonné de voir le nombre de personnes qui négligent les mises à jour, ou même qui "attendent pour voir".

La règle de base est d'avoir un système *toujours* à jour.

Déroger à cette règle, c'est offrir sa machine aux scripts "kiddies", qui utilisent des exploits qu'ils trouvent en ligne une fois que les patchs ont été publiés.

Pour en revenir à l'iPhone, Apple devrait encourager l'application des mises à jour de l'OS en supprimant l'obligation de les télécharger avec iTunes puis de synchroniser l'iPhone avec l'ordinateur