Les chercheurs en sécurité du NCC Group ont réussi à détourner le Bluetooth Low Energy (LE) utilisé par de nombreuses serrures connectées, qu’elles soient installées sur la porte de votre maison ou dans votre voiture, pour les déverrouiller à distance. Cette attaque a été testée sur des voitures conçues par Tesla ainsi que sur des serrures connectées de la marque Kevo, mais elle devrait fonctionner sur tous les appareils qui reposent sur la même technologie.

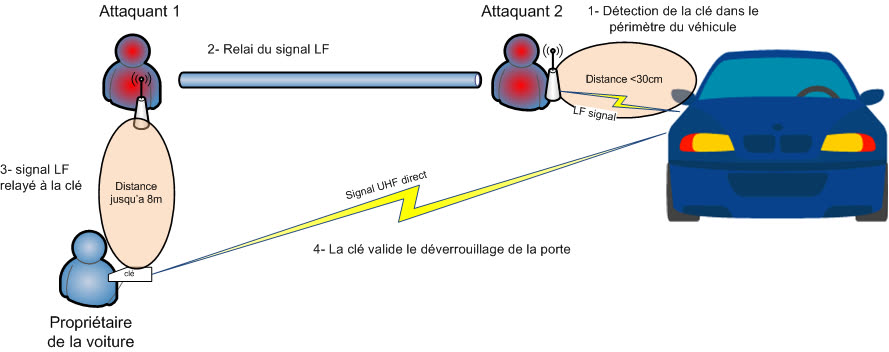

Il ne s’agit pas d’une faille de sécurité dans le sens où NCC Group n’a pas réussi à casser les protections et n’a pas remonté de vulnérabilité auprès du consortium qui gère les normes Bluetooth. Leur approche est une attaque par relai, où deux « attaquants » sont nécessaires : le premier se connecte avec un ordinateur au smartphone qui a été configuré pour déverrouiller la serrure ou ouvrir la voiture et il reste à portée du Bluetooth. Le deuxième se place à proximité de la serrure ou de la voiture à ouvrir avec un deuxième ordinateur qui est relié au précédent par internet.

Les deux ordinateurs font ainsi le pont entre le smartphone autorisé et l’appareil à déverrouiller et la voiture ou la serrure connectée peuvent ainsi être ouvertes à l’insu du propriétaire. Dans la vidéo diffusée par NCC Group, la voiture est non seulement ouverte, mais aussi démarrée alors que le smartphone qui contient la clé n’est pas à proximité, c’est un ordinateur portable qui le remplace. Tant que le smartphone légitime est à portée de l’autre ordinateur et tant que la connexion entre les deux ordinateurs est maintenue, la voiture n’y voit que du feu.

Une attaque qui nécessite deux acteurs est forcément moins dangereuse qu’une faille de sécurité au sens strict du terme, puisqu’il s’agit vraisemblablement d’une attaque ciblée. Les Tesla ne sont pas toutes menacées d’être ouvertes par n’importe qui, il faut que le smartphone de chaque propriétaire soit visé et constamment relié à un appareil qui communique avec un deuxième appareil porté par le malandrin. On pourrait toutefois imaginer un scénario où un appareil autonome se connecterait aux smartphones d’un supermarché et où une personne pourrait tester les voitures sur le parking d’à côté, par exemple.

Les chercheurs en sécurité notent que le Bluetooth LE n’a pas été pensé pour cet usage sécurisé et que les mesures de sécurité habituellement en place, notamment sur la latence de la connexion, ont toutes été contournées par leur preuve de concept. Ils proposent malgré tout plusieurs solutions pour limiter les risques. La première est de géolocaliser le smartphone pour s’assurer qu’il est bien physiquement à proximité de l’appareil qu’il doit ouvrir. C’est ce que Nuki a choisi pour ses serrures connectées par exemple, la connexion Bluetooth n’entrant en action que si le smartphone est localisé à proximité du domicile.

Test de la Nuki Smart Lock, une serrure connectée HomeKit

Cette idée ne fonctionne pas très bien en revanche pour une voiture qui pourrait être garée dans un parking souterrain, sans accès au réseau et sans couverture GPS. Les auteurs de l’étude suggèrent alors deux autres pistes : demander une confirmation sur le smartphone, via un capteur biométrique ou un code à saisir sur l’écran ou bien vérifier si le smartphone est en mouvement. La première est la plus sécurisée naturellement, mais elle se ferait au détriment du confort quotidien. Pour reprendre l’exemple de Tesla, on peut ouvrir la voiture en gardant le smartphone dans sa poche et ce serait nettement moins pratique de devoir le sortir à chaque fois.

Exploiter l’accéléromètre présent dans tous les smartphones est une bonne idée, même si on peut imaginer qu’elle pourrait aussi être détournée. Le déverrouillage ne pourrait se faire que si le téléphone est bien en mouvement, ce qui est théoriquement toujours le cas si vous vous approchez d’une voiture ou d’une porte d’entrée, et se désactiver automatiquement après une période d’inactivité. C’est d’ailleurs ce que fait Kevo, mais uniquement sur les iPhone et pas les terminaux Android pour le moment : le déverrouillage de la serrure connectée est désactivé dès que le smartphone est resté statique pendant trente secondes.

Les chercheurs ont utilisé Tesla et Kevo en guise d’exemple, mais ils rappellent que cette attaque ne se limite pas à ces deux entreprises. Elle est liée au fonctionnement du Bluetooth LE et concerne des milliers d’appareils en circulation. Même si des mesures peuvent être envisagées pour limiter les risques, cette norme sans fil n’est peut-être pas la meilleure option pour ce type d’usage. C’est sans doute pour cette raison qu’Apple a opté pour la NFC et la puce U1 pour les fonctions clés de maison et clés de voiture intégrées à iOS.

Source :