Un peu moins de 30 portables HP sont susceptibles de contenir un keylogger, un bout de code qui enregistre et stocke chacun des caractères frappés au clavier.

Modzero, une société suisse de consulting en sécurité a constaté la présence inexpliquée de ce mouchard sur quelques machines et ce sont au moins 28 modèles qui sont concernés — dans les gammes professionnelles de surcroît — EliteBook, ProBook, ZBook et Elite, avec Windows 7 et 10.

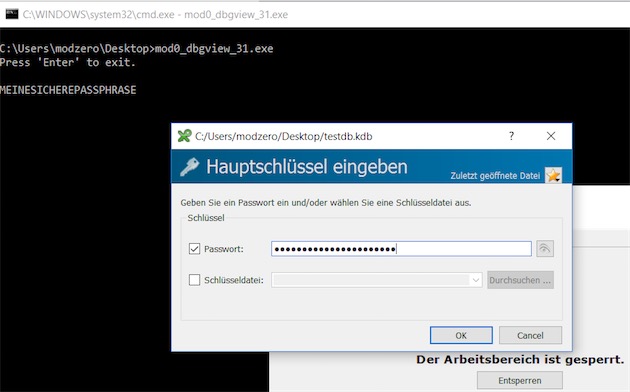

Le keylogger en question fait partie du pilote de la puce audio fournie à HP par l'entreprise américaine Conexant. À la base, le code est là pour réagir à l'utilisation de touches de fonction et de contrôle de la lecture. Cependant, au fil de révisions de ces pilotes, il s'est avéré qu'il contenait une interface de débogage qui enregistrait scrupuleusement la pression de toutes les touches, et pas des quelques-unes liées à l'audio.

Mail, identifiants, mots de passe, tout ce que l'utilisateur tape durant sa session est consigné dans un fichier aisément accessible et lisible. Ce fichier a beau être écrasé après chaque redémarrage, dans la théorie rien n'empêcherait un outil d'en récupérer discrètement le contenu. Dans la pratique, ce fichier se retrouve du coup dans les bagages des sauvegardes ou clones de son système que l'on peut effectuer. Les machines porteuses de la version problématique de ce pilote ont été commercialisées depuis 2015.

Modzero n'a obtenu aucune information ni explications d'HP et de Conexant. Cette découverte remonte au 28 avril, les deux entreprises en ont été averties dans la foulée de plusieurs manières. Dans l'intervalle, une mise à jour du pilote a aggravé la situation. La branche entreprise d'HP, sollicité en premier, a transmis l'information aux équipes sécurité du groupe mais aucun retour n'a eu lieu à ce jour.

Dans la fiche technique détaillant sa découverte, Modzero explique comment supprimer les fichiers incriminés.

Source :