Microsoft hausse le ton contre les pirates du groupe Seaborgium. La firme de Redmond affirme avoir mis fin aux activités de cette organisation originaire de Russie qu'elle surveille depuis 2017. Tous les comptes utilisés par le groupe ont été désactivés, tandis que Microsoft Defender SmartScreen a été mis à jour afin de détecter ses domaines. D'après Microsoft, les pirates agissaient principalement via des campagnes d'hameçonnage et de vol d'identifiants dans le but de mettre la main sur des données confidentielles.

Plus de 30 organisations ont été ciblées depuis le début de l'année (ONGs, sociétés de conseil en matière de défense et de renseignement…), mais aussi des citoyens russes expatriés ou des experts en affaires liés au pays. Le réseau professionnel LinkedIn a souvent été utilisé pour entrer en contact avec les victimes.

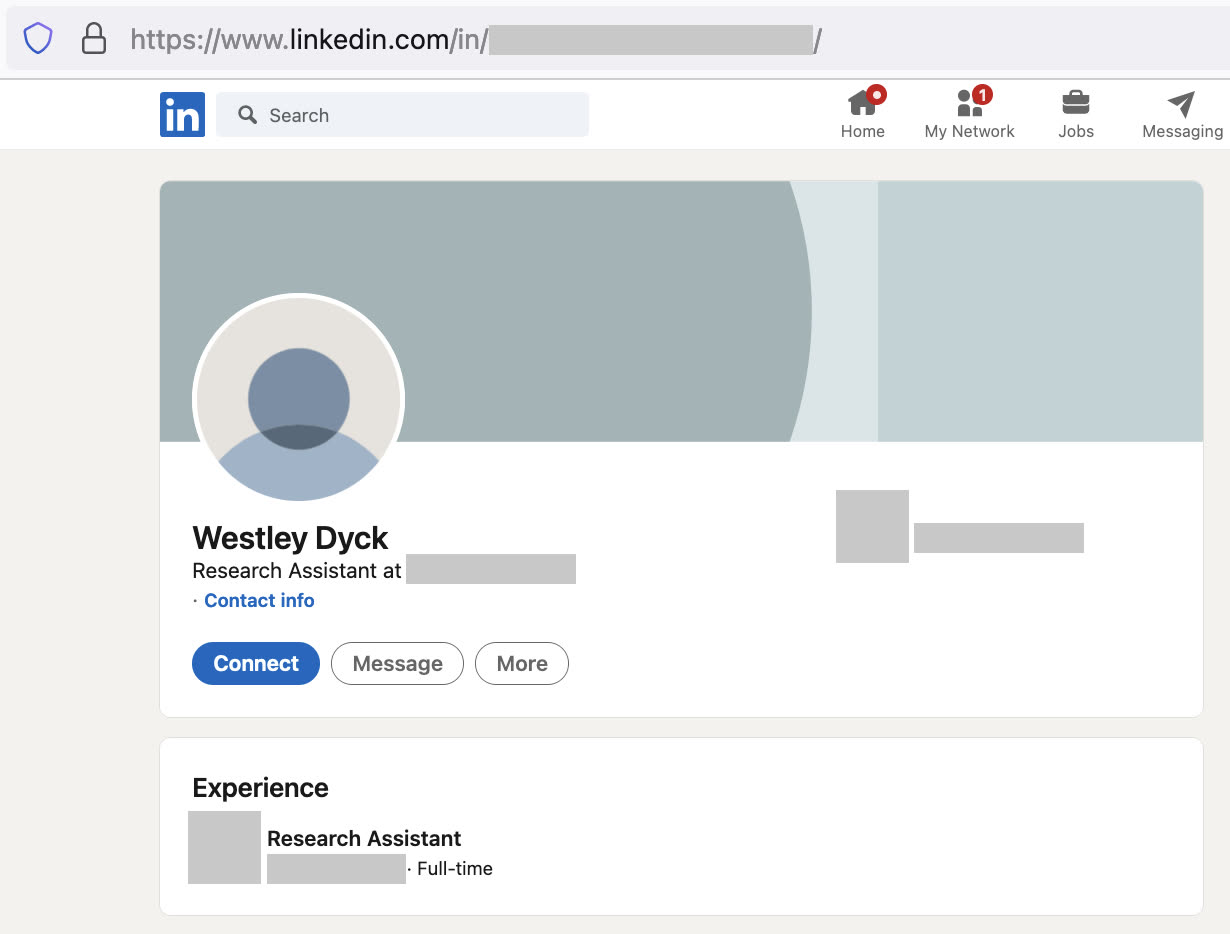

Seaborgium a pour technique de créer de faux comptes utilisant des pseudonymes et des noms de collaborateurs de sa cible. La pratique permet de mettre en confiance la personne visée, et les pirates lancent ensuite une conversation dans le but d'inciter à cliquer sur une URL ramenant vers un site d'hameçonnage.

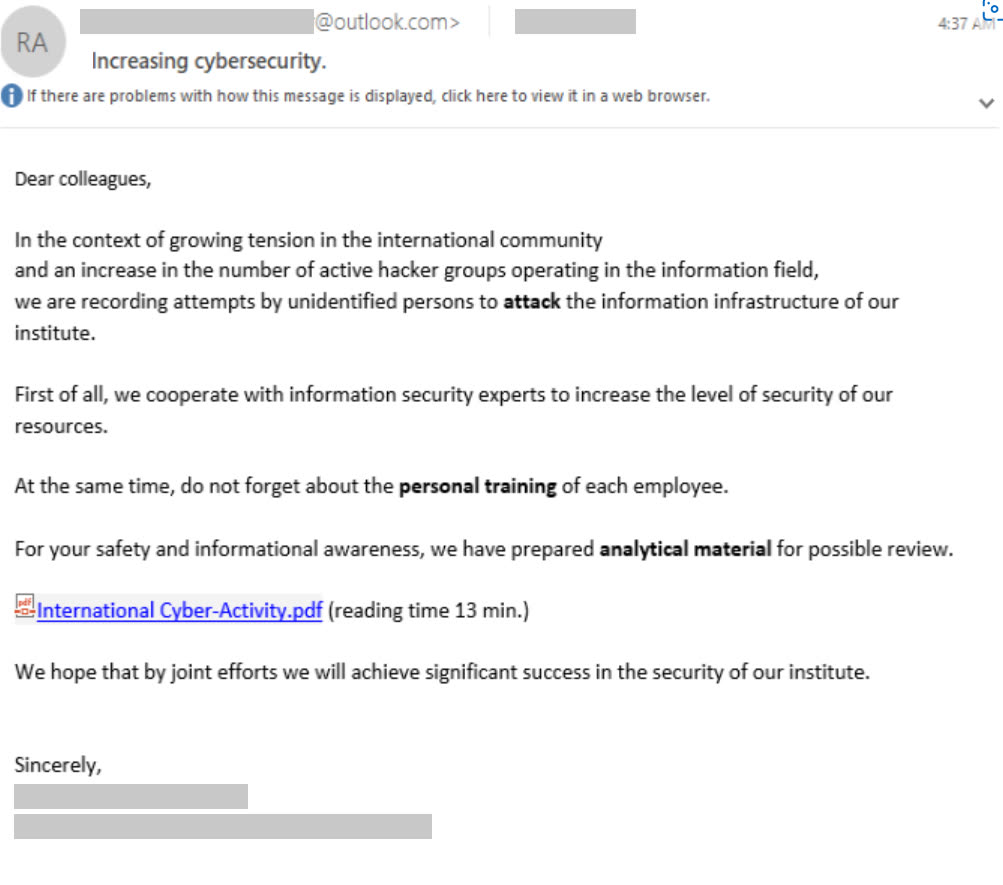

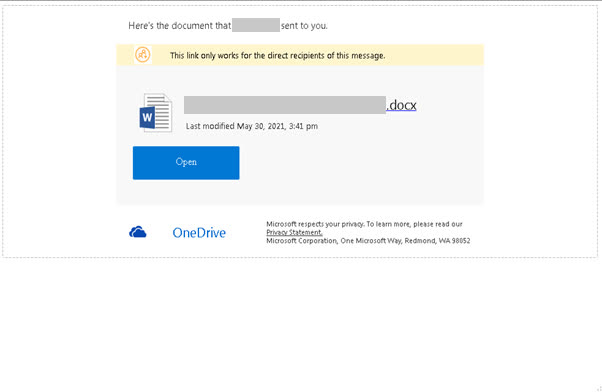

Les techniques pour piéger la victime sont diverses : les pirates peuvent inciter à cliquer sur un « lien intéressant », mais aussi faire passer un PDF à télécharger comme une lecture obligatoire demandée par un supérieur hiérarchique. Le lien vérolé peut être intégré directement dans le corps d'un courriel, ou dans une fausse pièce jointe hébergée sur OneDrive.

Évidemment, les sites gérés par les pirates imitent un domaine légitime et incitent à entrer ses identifiants. Une fois ces informations récupérées, Microsoft explique que les malandrins se livraient principalement à des vols d'e-mails permettant d'obtenir des données confidentielles. Ils ont aussi pu s'en servir pour approcher d'autres victimes via les comptes volés.