La sécurité n'est pas un marché comme les autres. Chaque année, début mars, se réunissent à Vancouver des personnes du monde entier qui montrent et exploitent les failles des principaux navigateurs. Pour chaque faille exploitée, les participants repartent en moyenne avec 10 000 $. Mais Pwn2Own, c'est en quelque sorte les Jeux olympiques de cette industrie. De la gloire, mais peu d’argent ! Car avec une faille de sécurité, il est possible de gagner beaucoup plus d'argent....

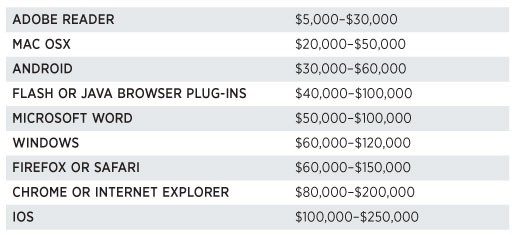

Une faille relative à Mac OS X se négocie entre 20 000 et 50 000 $, une relative à Windows entre 60 000 et 120 000 $ tandis qu'une faille pour Firefox ou Safari peut se vendre entre 60 000 et 150 000 $. Mais le top du top, c'est de trouver une faille pour iOS. Vous pouvez alors empocher entre 100 000 $ et 250 000 $.

Forbes explique qu'il existe un véritable marché gris de la faille de la sécurité. Il existe des courtiers qui se chargent de vendre les failles en question. Leurs clients ? Principalement, les autorités européennes et américaines.

Grugq, qui se prête à ce petit jeu depuis plus de dix ans, explique que ce sont les Européens et les Américains qui paient le mieux. Son métier, affirme-t-il, est similaire à celui d'un éditeur de logiciels. Il doit vendre une faille comme si c'était un produit fini avec une documentation abondante. "La seule différence, c'est que vous ne vendez qu'une seule licence et que tout le monde vous appelle le diable".

L'homme né en Afrique du Sud explique que certains clients sont meilleurs que d'autres. Il n'aime ni les Chinois ni les Russes, qui ne paient pas assez. Il y a en Chine beaucoup de hackers qui travaillent pour les autorités, ce qui fait que les prix ne sont pas élevés. D'autre part, il semble que travailler avec les Russes ne soit pas une affaire de tout repos. Et c'est apparemment la meilleure façon de rendre une faille publique.

Il s'agit en tout cas d'un business très rentable. Rien que pour le mois de décembre, il a empoché 250 000 $ avec ses acheteurs gouvernementaux. Grugq affirme prendre une commission de 15 % par vente et déclare ne pas vendre une faille moins de 50 000 $. Cette année, son objectif est de passer le million de dollars.

Grugq / Image : gohsuket

Bien entendu, ce type de commerce est loin de faire l'unanimité. Chris Soghoian, activiste de l'Open Society Foundations, décrit cette activité comme "les marchands modernes de morts" qui vendent "les balles de la cyberguerre". "Dès que l'une de ces armes vendues à un gouvernement finira dans les mains de quelqu'un de malintentionné et sera utilisée pour attaquer des infrastructures américaines de la plus haute importance, c'est là que les ennuis vont vraiment commencer", affirme-t-il en substance. Et de qualifier ces courtiers de "cow-boys" qui vont selon lui plonger dans l'obscurité l'ensemble de l'industrie de la sécurité.

D’après Adriel Desautels, fondateur de Netragard qui vend également des failles de sécurité aux plus offrants, ce marché est en plein boom depuis un an. Il y a selon lui de plus en plus d'acheteurs avec de plus en plus de moyens. Auparavant, une faille était vendue en quelques mois. Désormais, c'est une question de semaines, voire de jours.

Il explique que toutes les failles vendues ne sont pas forcément exploitées. Adriel Desautels évoque que l'un de ses clients du secteur privé en a récemment acheté une à des fins marketing pour s'en servir comme preuve de concept. La personne en question a quand même déboursé 125 000 $.

Et l'éthique dans tout cela ? Adriel Desautels explique ne pas vendre ses failles à n'importe qui et est extrêmement sélectif : "nous refusons plus de personnes que nous en acceptons. Soyons francs, nous vendons des cyber-armes".

Une chose est également certaine, ces sociétés sont prêtes à travailler avec beaucoup de monde, sauf les principaux intéressés. Les prix pratiqués sont sans commune mesure avec les tarifs affichés par les éditeurs lorsqu'on leur soumet une faille de sécurité. Google, le plus généreux en la matière, paie jusqu'à 3133,70 $, pour un bogue. La fondation Mozilla et Facebook ont également des programmes similaires…

Si certains comme Grugq sont éventuellement prêts à discuter si une société comme Google s'aligne sur les prix du marché, d'autres ne veulent rien entendre. C'est le cas des Français de Vupen Security. Le grand vainqueur de l'édition 2012 de Pwn2Own, qui affirme que pas même pour un million de dollars, il vendrait quoi que ce soit à Google. Ce serait tuer son business en quelque sorte. "Nous ne voulons pas partager avec eux notre savoir-faire qui pourrait les aider à corriger une faille ou d'autres similaires. Nous voulons garder cela pour nos clients".

L'équipe de Vupen Security à Pwen2Own 2012 / Image : Dan Godin (Ars Technica)

Vupen développe des techniques permettant de trouver "des failles à la chaine" et par conséquent de vendre chacune d'elles très cher. On comprend mieux dès lors pourquoi la société ne souhaite pas communiquer son savoir-faire à Google.