La force brute a été utilisée par des hackers pour récupérer les mots de passe des comptes iCloud de célébrités, ce qui a mené de fil en aiguille à la mise en ligne de dizaines de photos intimes. iCloud n'est pas seul en cause dans cette affaire que l'on a baptisé CelebGate : il a fallu aussi user de techniques d'ingénierie sociale pour récupérer les identifiants des comptes en question, puis utiliser des outils bien spécifiques pour mettre la main sur les images en question (lire : Fuite de photos de stars : la responsabilité d'Apple est-elle engagée ?). Tim Cook s'est depuis engagé à renforcer la sécurité des données stockées sur le nuage d'iCloud, en déployant plus franchement son système d'authentification en deux étapes.

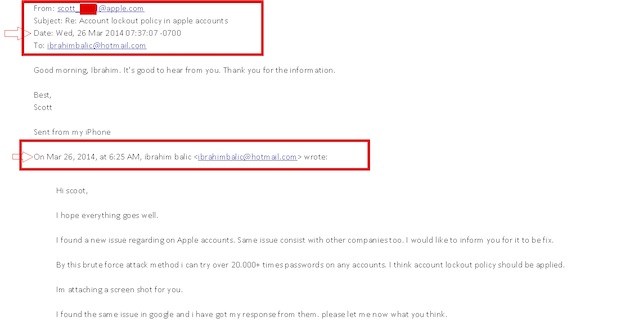

Dès le mois de mars de cette année, Apple avait été mise au courant de la possibilité de pirater des comptes iCloud en utilisant la force brute, d'après le site DailyDot. Le chercheur en sécurité Ibrahim Balic a effectivement prévenu le constructeur de cette « faille » six mois avant le déclenchement de la tempête CelebGate. Le 26 mars, il envoyait un courriel à un responsable d'Apple et soumis un rapport de bug, écrivant avoir réussi à franchir la sécurité du nuage de la Pomme par la force brute : Balic a pu tester 20 000 combinaisons de mots de passe afin de forcer le passage d'un compte iCloud.

Le 6 mai, Apple répondait à Balic que la force brute nécessite énormément de temps pour trouver le mot de passe d'un compte. « Pensez-vous que vous avez une méthode pour accéder à un compte dans un laps de temps raisonnable ? », demandait un responsable sécurité du constructeur. En fait, c'est ce qui s'est passé : un script Python a été développé afin d'automatiser les tentatives d'infraction : c'est lui qui a mené aux premiers accès non autorisés dans les comptes iCloud des vedettes; quelques heures après la fuite des photos, Apple a rapidement bouché cette vulnérabilité même si le constructeur a assuré ensuite que la mise en ligne des clichés n'était pas le résultat d'une brèche dans iCloud. « Si Apple avait pris le problème plus sérieusement », explique Balic, « peut-être que le problème ne serait pas apparu ». C'est désormais le cas, la sécurité fait finalement parti des priorités du constructeur.

Ibrahim Balic n'est pas un inconnu dans l'histoire récente d'Apple. Le développeur avait déjà tenté de s'accorder tout le crédit d'une faille touchant le Dev Center durant l'été 2013 : il avait pu, via une faille touchant iAd Workbench, obtenir 100 000 identifiants Apple, sans toutefois avoir pu apporter la preuve d'un accès aux données du Dev Center en lui-même (lire : Le Dev Center n'a pas fermé seulement à cause d'Ibrahim Balic).