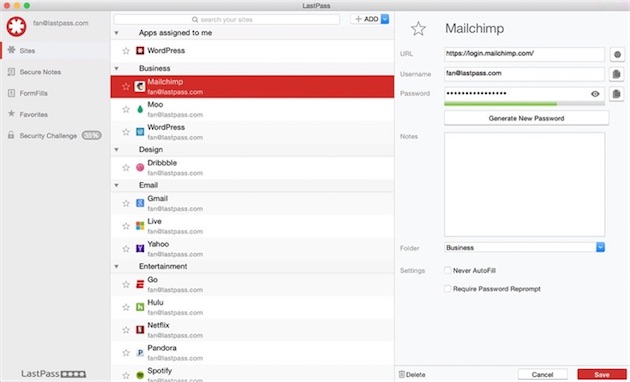

LastPass, un service multiplateforme qui permet de stocker et synchroniser les mots de passe de tous ses comptes en ligne, a été piraté en fin de semaine dernière. Les malandrins, non identifiés, n’ont pas pu accéder aux comptes des utilisateurs, en revanche, ils ont dérobé « les adresses e-mail des comptes LastPass, les indices de mots de passe, le salage et le hachage d’authentification ».

L’entreprise se veut toutefois rassurante : « LastPass renforce le hachage d’authentification par un salage aléatoire et 100 000 itérations côté serveur PBKDF2-SHA256, en plus des itérations effectuées côté client . Ce renforcement supplémentaire rend difficile une attaque des hachages volés. »

Selon le spécialiste des mots de passe Jeremi Gosney, ces mesures de sécurité, notamment les 100 000 itérations côté serveur, protègent efficacement les données dérobées.

Si les malandrins parvenaient quand même à déchiffrer le mot de passe maître du compte LastPass, ils seraient stoppés par la notification demandant de vérifier son adresse email quand on se connecte depuis un nouvel endroit (d’où la nécessité de ne jamais utiliser le même mot de passe pour différents services) ou par le second code de vérification si l’authentification en deux étapes est activée. LastPass recommande néanmoins à ses utilisateurs de changer leur mot de passe maître.

Quoi qu’en dise LastPass, cette attaque rappelle qu’aussi pratique soit-il, le « nuage » n’est pas inatteignable pour les personnes malintentionnées. Il est même une cible extrêmement intéressante puisqu’il renferme les données de nombreuses personnes.

Le gestionnaire de mots de passe 1Password, en promotion depuis hier (pour attirer les déçus de LastPass ?), permet, lui, de synchroniser les mots de passe localement, via Wi-Fi. Ainsi, on évite que le piratage d’un serveur expose l’intégralité de ses données sensibles.