La bataille entre Apple et le FBI autour de la protection des données offerte par l’iPhone a pris une nouvelle ampleur cette semaine. Alors que les deux parties s’affrontaient jusqu’à maintenant par déclarations interposées, le 16 février le FBI a obtenu d’un tribunal qu’Apple ait l’obligation de lui apporter son aide pour accéder au contenu d’un iPhone. Dans une lettre ouverte publiée le même jour, Tim Cook déclare être opposé à cette disposition qui pourrait créer « un précédent dangereux » selon lui. On fait le point sur la situation.

Sommaire :

- Pourquoi Tim Cook a-t-il publié une lettre ouverte ?

- Pour quelle enquête le FBI veut-il déverrouiller un iPhone ?

- Comment le FBI a-t-il obtenu l'aide obligatoire d'Apple ?

- Pourquoi le FBI n'a-t-il pas utilisé cette méthode auparavant ?

- Qu'est-ce que le FBI demande précisément à Apple ?

- Est-ce que la demande du FBI est réalisable ?

- Pourquoi Tim Cook s'oppose-t-il à cette injonction ?

- Mais le FBI ne fera usage du logiciel que dans le cadre de cette enquête, non ?

- Pourquoi Tim Cook parle de « porte dérobée » ?

- Qui soutient Apple ? Qui la conteste ?

- Quelles vont être les suites judiciaires ?

Pourquoi Tim Cook a-t-il publié une lettre ouverte ?

Il faut d'abord souligner que Tim Cook est beaucoup moins adepte des lettres ouvertes que ne l'était Steve Jobs. En 2007, le cofondateur d'Apple avait signé pas moins de trois lettres publiques : une sur la présence de DRM dans les fichiers achetés sur l'iTunes Music Store, une sur l'écologie et une sur la baisse de prix significative de l'iPhone premier du nom seulement deux mois après sa sortie. Trois ans plus tard, il fera part de ses retentissantes « réflexions sur Flash ».

Tim Cook, lui, n'a publié qu'une seule lettre ouverte avant celle sur le FBI. C'était en 2013 pour présenter ses excuses pour Plans. Une lettre qu'il n'aurait d'ailleurs pas dû signer lui-même. C'est Scott Forstall, le responsable de l'application, qui devait le faire, mais refusant d'apposer son nom, Tim Cook a mis le sien... et congédié Forstall. La lettre ouverte sur le FBI est donc en quelque sorte la première de Tim Cook.

Alors, pourquoi une lettre ouverte ? D'une part, c'est un moyen pour le dirigeant de s'adresser directement à ses clients, le texte étant publié sur le site web d'Apple (et signalé sur sa page d'accueil).

D'autre part, et Tim Cook le revendique dès le départ, l'objectif est de faire naître un débat public. Il prend l'Amérique à témoin sur la demande du FBI et tente de rallier ses clients à sa cause pour peser dans le débat.

Pour quelle enquête le FBI veut-il déverrouiller un iPhone ?

C'est dans le cadre de l'enquête sur la tuerie de San Bernardino que le FBI veut faire déverrouiller un iPhone. L'iPhone était celui de Syed Rizwan Farook, un des deux terroristes qui a tué 14 personnes et en a blessé 22 autres le 2 décembre 2015. Des zones d'ombres subsistent autour de cet attentat qui a été mené au nom de l'État islamique. Début janvier, le FBI cherchait toujours à reconstituer les 18 minutes qui se sont écoulées entre la fuite du couple de terroristes après leur attaque et leur localisation par la police qui les a ensuite abattus.

Comment le FBI a-t-il obtenu l'aide obligatoire d'Apple ?

Le FBI a demandé à un juge qu'Apple lui apporte son aide en vertu de l'All Writs Act, ce qui lui a été accordé. L'All Writs Act est une loi de 1789 qui tient en seulement une phrase :

The Supreme Court and all courts established by Act of Congress may issue all writs necessary or appropriate in aid of their respective jurisdictions and agreeable to the usages and principles of law.

Ce qui donne en français :

La Cour suprême et tous les tribunaux établis par la loi du Congrès peuvent émettre toutes les ordonnances nécessaires ou appropriées afin d'aider leurs juridictions respectives à appliquer la loi.

La loi est donc très vague, mais pour qu'un tribunal accorde son utilisation, il faut que quatre conditions soient remplies :

- l'All Writs Act doit être le dernier recours existant ; elle ne peut être utilisée que si aucune autre solution légale n'est disponible ;

- l'utilisation de l'All Writs Act doit être justifiée par la nature de l'affaire ;

- la partie (Apple, en l'occurrence) qui doit apporter son aide doit avoir un lien avec l'enquête ;

- l'ordonnance ne doit pas être une « charge déraisonnable » pour celui qui doit l'exécuter.

Pourquoi le FBI n'a-t-il pas utilisé cette méthode auparavant ?

Ce n'est pas la première fois que les autorités américaines n'arrivent pas à accéder aux données d'un iPhone dans le cadre d'une enquête. Dans un livre blanc publié fin 2015, le procureur de Manhattan rapportait qu'entre septembre et octobre 2015, son bureau n'avait pas pu mener à leur terme 111 mandats de perquisition de données car les terminaux tournaient sous iOS 8.

Alors pourquoi est-ce seulement maintenant que la police fait appel à l'All Writs Act pour forcer Apple à coopérer ? L'affaire est bien entendu exceptionnelle, il s'agit de la seconde tuerie la plus meurtrière de l'histoire de la Californie. Les enquêteurs pourraient trouver des informations cruciales dans l'iPhone de Syed Rizwan Farook.

Dans le même temps, le fait que ce soit cette affaire et pas une autre met Apple dans une situation délicate : sommairement, Tim Cook refuse d'aider le FBI à accéder à l'iPhone d'un terroriste.

Qu'est-ce que le FBI demande précisément à Apple ?

Dans sa lettre ouverte, Tim Cook déclare que « le FBI veut que nous réalisions une nouvelle version du système d'exploitation de l'iPhone qui contournerait plusieurs mesures de sécurité importantes et qui serait installée sur un iPhone faisant partie des pièces d'une enquête. »

L'ordonnance du tribunal contient tous les détails. On apprend d'abord que l'iPhone est un iPhone 5c qui a une carte SIM Verizon. Bloomberg précise que cet iPhone n'appartient pas à Syed Rizwan Farook, mais à son employeur, le service de santé publique du comté de San Bernardino, et fonctionne sous iOS 9.

Apple est enjointe à fournir une « assistance technique raisonnable » sur les trois points suivants :

- contourner ou désactiver la fonction d'effacement automatique du terminal, qu'elle ait été activée ou non ;

- permettre au FBI de saisir des mots de passe via le port physique du terminal, le Bluetooth, le Wi-Fi ou d'autres protocoles ;

- s'assurer que les saisies de mots de passe ne seront pas ralenties par un dispositif de sécurité qui imposerait un délai d'attente après plusieurs tentatives infructueuses.

Autrement dit, le FBI veut être en mesure de réaliser une attaque par force brute optimale et ne perdre aucune des données durant l'opération — une option de sécurité d'iOS permet d'effacer toutes les données de l'iPhone après 10 essais incorrects.

Pour faire sauter les mécanismes d'iOS qui empêchent l'attaque par force brute, le FBI demande à Apple de lui fournir un logiciel (appelé Software Image File, ou SIF) qu'il chargerait dans la RAM de l'iPhone et qui ne modifierait ni la partition utilisateur, ni iOS en lui-même.

Ce logiciel, qui serait signé par Apple, serait installé en passant l'iPhone en mode récupération (DFU) ou avec un autre mode exploitable par le FBI. L'installation se ferait soit dans un bureau du gouvernement, soit chez Apple. S'il se fait chez Apple, l'entreprise devrait fournir un accès distant à l'iPhone via un ordinateur afin que le FBI réalise son opération.

Une fois le SIF installé, il accomplirait donc les trois tâches décrites ci-dessus (contournement ou désactivation de la fonction d'effacement, possibilité de saisir des mots de passe avec un appareil externe, suppression du délai entre chaque saisie) pour que le FBI puisse découvrir le mot de passe du téléphone.

Est-ce que la demande du FBI est réalisable ?

Oui, mais seulement par Apple. Plusieurs spécialistes s'accordent à dire que le créateur de l'iPhone a les moyens de mettre en place le dispositif demandé par le FBI. D'ailleurs, à aucun moment dans sa lettre Tim Cook ne remet en cause la faisabilité technique.

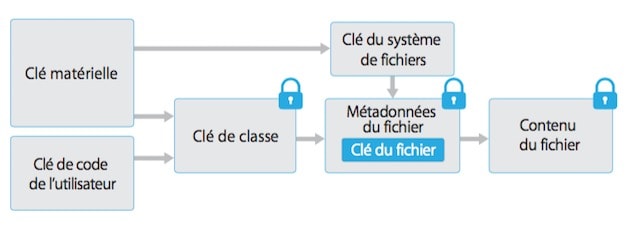

Le FBI pourrait utiliser d'autres méthodes pour accéder aux données de l'iPhone, mais elles seraient infiniment moins efficaces. Si le FBI voulait extraire les données directement depuis la puce flash, il lui faudrait un temps fou pour trouver sa clé de déchiffrement. L'expert en cryptographie Vincent Bénony avait expliqué pour MacGeneration que la technologie AES 256 bits utilisée par l'iPhone était très robuste :

C'est un système qui a largement fait ses preuves ces dernières années, et on ne lui connaît pas de véritable biais exploitable. Ça signifie que pour déchiffrer un message dont on n'a pas la clé, il faut en essayer un grand nombre, et voir si le message déchiffré a un sens.

Imaginez que vous souhaitiez retrouver la clé qui a servi au chiffrement d'un message en AES 256. En moyenne, il faudrait tester la moitié de l'espace des 2^256 clés possibles, soit 2^255 clés. Imaginez encore que vous disposiez d'un appareil capable de tester une clé toutes les nanosecondes. Il faudrait donc environ 5,79 * 10^76 tentatives, ce qui fait approximativement 6,7 * 10^62 jours, ou encore 1,8 million de milliards de milliards de milliards de milliards de milliards de milliards d'années en moyenne pour déchiffrer un message…

Il y a quelques années, des chercheurs ont trouvé quelques petites faiblesses dans l'algorithme de l'AES qui permettent de réduire le temps de calcul par 4 (ce qui est suffisant en cryptographie pour dire que le système est "cassé"), mais même dans ce cas, ça laisse pas mal de marge.

Le chargement d'un logiciel pour faire sauter des mesures de sécurité d'iOS et ensuite réaliser une attaque par force brute sur le mot de passe de déverrouillage apparait donc comme la solution la plus efficace. Mais le FBI ne peut pas mener cela tout seul, car le logiciel doit être signé avec la clé maître d'Apple pour s'exécuter.

Pourquoi Tim Cook s'oppose-t-il à cette injonction ?

Tim Cook se dit «choqué et indigné » par l'attentat de San Bernardino et « veut la justice pour tous ceux qui ont été touchés ». Il indique aussi qu'Apple a déjà apporté son aide au FBI. L'entreprise a fourni les données qui lui ont été demandées dans le cadre de mandats de perquisition valides et a dépêché plusieurs de ses ingénieurs pour aiguiller les enquêteurs.

Mais le CEO refuse catégoriquement que ses équipes créent un logiciel qui ferait sauter des mesures de sécurité de l'iPhone : « Dans de mauvaises mains, ce logiciel — qui n'existe pas aujourd'hui — permettrait de déverrouiller n'importe quel iPhone avec un accès physique », clame-t-il.

Mais le FBI ne fera usage du logiciel que dans le cadre de cette enquête, non ?

C'est ce qui est prévu et c'est ce que la Maison-Blanche a réaffirmé hier, 17 février, pour tenter de calmer le jeu. Mais Tim Cook craint que cela crée « un dangereux précédent ». Il met en garde contre la création d'« une brèche » juridique que le gouvernement pourrait ensuite étendre pour obliger Apple à installer un mouchard dans ses produits.

Sur le logiciel en lui-même, qui est présenté comme une « clé maître capable d'ouvrir des centaines de millions de serrures », il n'y aucun moyen de garantir son utilisation à la seule enquête sur San Bernardino, déclare le dirigeant. Apple a fait savoir que ce logiciel pourrait fonctionner (avec des modifications) sur des iPhone plus récents que le 5c.

Le CEO n'en parle pas, mais cette affaire pourrait aussi faire tache d'huile : d'autres pays pourraient demander à leur tour un affaiblissement de la sécurité de l'iPhone pour accéder à ses données.

Pourquoi Tim Cook parle de « porte dérobée » ?

Tim Cook emploie à quatre reprises le terme « porte dérobée » (« backdoor » en anglais) dans sa lettre pour définir le logiciel que veut obtenir le FBI. Pourtant, la définition commune de porte dérobée est différente. Sur Wikipédia par exemple, la porte dérobée est décrite comme une « fonctionnalité inconnue de l'utilisateur légitime, qui donne un accès secret au logiciel. » Or, si le FBI cherche bien à avoir accès au logiciel, sa méthode n'a rien de secrète, puisqu'elle nécessite un accès physique au terminal. Tim Cook admet d'ailleurs que le FBI « peut utiliser d'autres mots pour décrire cet outil ».

Alors pourquoi « porte dérobée » ? C'est d'abord pour pouvoir nommer ce logiciel. Il est appelé de manière très générique « Software Image File » (SIF) dans le document du tribunal. On peut aussi penser que « porte dérobée » a été choisi car il s'agit d'un terme connu du grand public, et qui plus est qui porte une connotation péjorative. Apple cherchant le soutien du consommateur, il est plus efficace de dire « le FBI nous demande d'introduire une porte dérobée dans l'iPhone », que « le FBI nous demande d'introduire SIF dans l'iPhone » ou bien « le FBI nous demande d'abaisser la sécurité de l'iPhone ».

Qui soutient Apple ? Qui la conteste ?

Les organisations de défense des libertés ont sans surprise fait part de leur soutien à Apple. C'est le cas entre autres de l'Electronic Frontier Foundation, l'American Civil Liberties Union, Amnesty International, le Projet TOR, Mozilla... Tous reprennent les arguments de Tim Cook et mettent en garde contre un effet boule de neige :

La Constitution ne permet pas au gouvernement de forcer les entreprises à pirater les appareils de leurs clients. Apple est libre de proposer un téléphone qui stocke les informations en toute sécurité, et cela doit rester comme cela pour que les consommateurs conservent le contrôle de leurs données privées. (ACLU)

Même si vous faites confiance au gouvernement américain, une fois que cette clé maître sera créée, les gouvernements du monde entier vont sans aucun doute demander à Apple de saper la sécurité de leurs citoyens également. (EFF)

Un sénateur démocrate, Ron Wyden, s'est également rangé du côté d'Apple : « Pourquoi diable notre gouvernement veut-il donner à des régimes répressifs en Russie et en Chine une excuse pour forcer les entreprises américaines à créer une porte dérobée ? »

Le débat a aussi fait irruption dans les primaires américaines. Côté démocrate, Hillary Clinton a déclaré qu'il fallait trouver un moyen d'introduire des portes dérobées pour les autorités sans compromettre la sécurité de l'appareil.

Côté républicain, Donald Trump s'en est pris avec virulence à Apple : « Apple ne nous permettrait pas d'entrer dans son téléphone ? Mais pour qui ils se prennent ? Non, nous devons l'ouvrir. » Ted Cruz et Marco Rubio ont été plus modérés, le premier déclarant notamment que « lorsqu’il s’agit de questions de liberté et de sécurité, il y a un équilibre délicat à trouver. »

La lettre ouverte de Tim Cook a aussi obligé ses concurrents à se positionner. Les réactions de Google et Microsoft étaient particulièrement attendues... et sont toutes deux très prudentes. Sundar Pichai, le CEO de Google, a déclaré ceci :

Obliger les entreprises à activer le piratage [d’un appareil] pourrait compromettre la vie privée de l’utilisateur. Nous savons que les forces de l’ordre et les agences de renseignement font face à des défis importants pour protéger le public des crimes et du terrorisme. Nous concevons des produits qui conservent les informations en sécurité et nous donnons à la justice l’accès aux données, en se basant sur des mandats valides. Mais c’est une chose complètement différente d’exiger des entreprises le piratage des appareils et des données d’un client. Cela pourrait être un précédent troublant. J’attends une discussion ouverte et attentive sur ce problème important.

Microsoft n'a même pas fait de commentaire en son nom. La firme de Satya Nadella a fait connaître sa position par l'intermédiaire d'un communiqué de Reform Government Surveillance (RGS), une alliance formée pour réformer la surveillance dont Apple fait également partie.

Les entreprises technologiques ne devraient pas avoir à créer des portes dérobées dans leurs technologies afin de conserver les données de leurs utilisateurs en sécurité. Les entreprises de RGS restent engagées à fournir leur aide aux forces de l'ordre tout en protégeant la sécurité et les informations de leurs clients.

Quant à l'opinion publique, il est difficile de déterminer si elle penche plutôt en faveur d'Apple ou du FBI. Il n'y a pas encore eu de sondage représentatif à notre connaissance. C'est toutefois assez rare pour être signalé : des personnes se sont rassemblées devant un Apple Store pour afficher leur soutien à la Pomme.

Quelles vont être les suites judiciaires ?

La lettre ouverte de Tim Cook est la partie émergée de l'iceberg. Une longue bataille judiciaire va être engagée par Apple qui a d'ores et déjà fait savoir qu'elle était prête à aller jusqu'à la Cour suprême, la plus haute juridiction des États-Unis, s'il le fallait. Le litige pourrait donc durer des mois et des mois.

À court terme, Apple a demandé au tribunal de suspendre l'exécution du jugement le temps que sa demande d'appel soit examinée. La firme va contester l'utilisation de l'All Writs Act sur plusieurs points. Elle pourrait contester le bien-fondé de sa participation dans l'affaire et faire valoir que modifier un de ses produits pour le rendre moins sécurisé est une « charge déraisonnable ».

Sources

- Apple Versus the FBI, Understanding iPhone Encryption, The Risks for Apple and Encryption, Stratechery

- Why the FBI's request to Apple will affect civil rights for a generation, Macworld

- How Apple will fight the DOJ in iPhone backdoor crypto case, Ars Technica

- Apple refuse d’accorder au FBI l’accès à ses données téléphoniques, Le Monde

- The 1789 law the U.S. is using to force Apple to break the iPhone’s security, The Daily Dot

- Apple can comply with the FBI court order, Trail of Bits blog